会話

ナディニ 総務部長

ナディニ 総務部長鏡里。相談がある。

なんですか、急に…?

情報を任せる人間を決めなければならない…どんな人間に任せるべきか…?

Aー、機密性の話ですね。許可された人だけが情報にアクセスできる状態を保つこと、それが機密性ですよ。

つまり、誰でもいいわけじゃないのか…

当たり前じゃないですか。誰でも見られる情報に価値なんてないですよ。スパイさんどうぞご自由に!ってなるんだよ!

わかりやすい。では基準は何だ?

役割と必要性ですよ。その情報を業務で使う人間だけに渡す。それだけですよ。

漏れたらどうなる。

死⭐️

死。

まあ、信用失墜、医療事故、詐欺被害。最悪の場合は組織が終わりますよ。下の記事を読めば全部わかりますよ。

機密性とは

機密性(Confidentiality)とは、許可された人だけが情報にアクセスできる状態を保つことを指します。情報セキュリティの三要素「CIA triad(機密性・完全性・可用性)」のひとつで、特に個人情報や企業の機密データを守る上で欠かせません。情報セキュリティマネジメント試験でも頻出の基本概念です。

機密性の重要性

機密性が損なわれると、思っている以上に深刻な問題が起きます。

企業の場合、顧客データや設計図が漏洩すれば信用失墜や損害賠償につながります。個人の場合、住所やクレジットカード情報が流出すれば、なりすまし被害や不正利用のリスクがあります。

機密性の欠如は経済的損失に直結します。クレジットカード番号が流出すれば金銭被害だけでなく、企業は信頼を失い、巨額の賠償責任を負う可能性があります。最大の原因は「人為的なミス」と「サイバー攻撃」です。

“面倒だから”と対策を省略した瞬間に、機密性は崩れます。

機密性の具体例

機密性は日常のあらゆる場面に関わっています。

日常生活では、LINEやメールの内容は本人以外が勝手に見られないようパスワードや暗号化で守られています。ビジネスでは、病院では患者のカルテを閲覧できるのは担当医や看護師に限定されています。ITシステムでは、クラウドサービスでアクセス権限を設定して「営業部だけが顧客リストを見られる」ように制御しています。

機密性は「鍵付きの米蔵」のようなもの。誰でも入れる納屋に米を置いておけば盗まれるのと同じで、大事な情報は”鍵”をかけて守る必要があります。

機密性を守る方法

技術的対策

データの暗号化、アクセス制御(ID・パスワード、二要素認証)、通信のSSL/TLS化が主な技術的対策です。技術的対策のレベルが高ければ高いほど、不正アクセスや盗聴による突破を防ぎやすくなります。

ゼロトラスト、とは?

“誰も信用しない”を前提にアクセスを制御する考え方ですよ。内部の人間でも毎回確認する。仮に内部にスパイがいても不正アクセスを防げる仕組みですよ。

人的対策

社員教育(情報の取り扱いルールの徹底)、情報持ち出し制限(USBや外部サービスの利用制御)が人的対策の柱です。人的対策のレベルが高ければ高いほど、誤操作や内部不正を防ぎ、組織全体の信頼性が高まります。

物理的対策

入退室管理(ICカードや生体認証)、監視カメラや施錠によるオフィスセキュリティが物理的対策です。物理的対策のレベルが高ければ高いほど、盗難や不正侵入による情報流出を防ぎやすくなります。

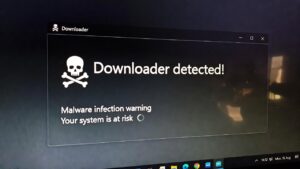

機密性が損なわれる脅威の具体例

内部不正(社員や委託先による持ち出し)、フィッシングやマルウェアによる情報窃取、盗聴(Wi-Fi盗聴やパケットキャプチャ)が代表的な脅威です。

重要な情報を保存したUSBを外部に持ち出すことは大きなリスクです。フィッシングは「お得なキャンペーン」や「偽の緊急性」といった甘い誘い文句で利用者をだまし、情報を入力させる典型的な手口です。公共Wi-Fiを利用すると通信が盗聴され、入力した情報が第三者に知られてしまう危険があります。

機密性と他の要素との関係

機密性・完全性・可用性の三要素は互いに深く関係しています。機密性が破られると、完全性(改ざんリスク)も同時に損なわれます。可用性を優先しすぎると、機密性が犠牲になる場合があります(例:誰でもアクセスできる状態)。

つまり、三つ全部を同時に守らなければならない…

そうです。一つ崩れると連鎖しますよ。機密性が破られればデータが改ざんされ、攻撃でシステムが止まれば可用性も失われる。全部つながってますよ。怖いっしょ。

…わかった。全部守る。

最新トピックとの接続

ゼロトラストセキュリティ

「内部も外部も信用しない」を前提にした戦略で、仮に内部にスパイが潜んでいても不正アクセスを防げる仕組みです。

クラウド時代の機密性確保

SaaSの設定ミスやシャドーITが大きなリスクになっています。許可されていないクラウドに業務データを保存すれば、設定不備や無許可利用によって流出し、顧客への賠償やブランド価値の低下といった損害を企業が負う可能性があります。

生成AI利用時の情報漏洩リスク

社外秘の情報をそのままAIに入力してしまうと、サービスによっては入力データが学習に利用される場合があり、外部に漏れるリスクも否定できません。利用ルールの整備は欠かせません。

まとめ

機密性は情報セキュリティの基盤です。守る最大のポイントは「誰に何を見せるか」を明確にすることです。

今日からできることは、まず「誰がどの情報にアクセスできるべきか」を整理し、不要な権限を削除することです。小さな一歩が、大きなリスク低減につながります。

読んだ。任せる人間の基準が明確になった…

最初からそう聞いてくれれば早かったんですけどねwまあ、わかってもらえてよかったですw

…助かった。

最後までお読みいただきありがとうございました。さらに知識を深めたい方には、以下の関連記事もおすすめです。ぜひあわせてご覧くださいね。

-

情報資産とは?定義・分類・管理方法・リスクと保護策を徹底解説

-

【真面目版】情報セキュリティの完全性とは?意味・具体例・守る方法を徹底解説

-

【真面目版】機密性とは?情報セキュリティの基本と具体例をわかりやすく解説

-

情報セキュリティの可用性とは?意味・具体例・守る方法を徹底解説【修正版】

-

脅威とは?情報セキュリティにおける定義と種類、最新動向まで徹底解説

-

インシデントとは?定義から種類・影響・対応策まで徹底解説

-

情報セキュリティの真正性とは?意味・具体例・守る方法を徹底解説【修正版】

-

情報セキュリティに関するリスクとは?原因・事例・対策を徹底解説

コメント