会話

燦夜/管理部長

燦夜/管理部長鏡里くん、ちょっと聞いてもいい? 「脅威」ってニュースでよく見るんだけど……正直、ふわっとしててさ…。

はぁ〜……まぁ燦夜さんは毎日ふわっと生きてますからね。脅威っていうのは「組織やシステムに損害を与えるかもしれない要因」のこと。僕が毎日戦ってる相手ですよ。今回は 組織向け に絞って解説しますね。

え……地震も!? てっきりサイバー攻撃だけかと思ってた……。

そういう誤解が一番困るんですよね。データセンターが水没したら終わりでしょ? 誤送信だって立派な脅威。「悪い人がやること」だけじゃないんです、脅威は。

じゃあさ、「リスク」とは何が違うの? いつもごっちゃになるんだけど……。

ふふ、いい質問ですね♡ 脅威は「起きるかもしれない悪いこと」、リスクは「実際に被害になる可能性」。で、脆弱性は「弱点」。脅威と弱点がかみ合うとリスクになる。僕はそれを防ぐのが仕事なんですよ。

あー、脅威×脆弱性=リスク、ってやつだ!

おっ、言えたじゃないですか♡ たとえるなら、泥棒が脅威、壊れた鍵が脆弱性。揃うと「盗まれるリスク」になる。

なるほど……! でもさ、今ってそんなにヤバいの?

ヤバいですよ。ランサムウェアは11年連続1位、AI関連リスクが初登場3位。攻撃ツールがダークウェブで安く買える時代ですからね。僕は毎日大変なんですからね?

うわぁ……。もっと詳しく知りたい!

ふふーん、よくぞ言ってくれましたね。ちょうどいい記事があるんですよ。定義からランキング、対策まで全部まとめてあります。……読んだら僕のありがたみ、もうちょっとわかると思いますけどね♡

情報セキュリティにおける脅威の定義

「脅威(threat)」とは、組織のシステムやデータ、事業継続に損害を与える要因のことです(サイバー攻撃、自然災害、人的ミスなど)。

関連する概念との関係は以下の通りです。

・脆弱性:脅威が成立しやすくなる「弱点」(例:パッチ未適用、弱いパスワード)

・リスク:脅威と脆弱性が結びついた「被害発生の可能性」

つまり、脅威 × 脆弱性 = リスク という関係です。脅威がどんなに大きくても脆弱性がなければリスクは低く、逆もまた然りです。この構造を前提に、IPAも脅威を分析しています。

あの……「脆弱性」って具体的にどういう状態のこと? ピンとこなくて……。

はぁ〜、まぁそうですよね。たとえばWindowsのアップデートを半年放置してるPC。攻撃者からしたら「ドアが開けっ放しの家」と同じ。パスワードが「123456」の人もそう。「弱点」って読み替えれば大丈夫ですよ。僕は毎日そういう「弱点」を探して潰してるんですからね。

脅威の分類

脅威は大きく分けて3種類あります。

1. 人為的脅威

人間が原因となる脅威で、さらに「意図的なもの」と「偶発的なもの」に分かれます。

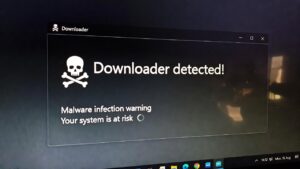

意図的な脅威は、不正アクセスやマルウェア攻撃、内部不正など、悪意を持って行われる行為です。外部の攻撃者だけでなく、組織内部の人間が情報を持ち出すケースも含まれます。

偶発的な脅威は、メールの誤送信、システムの設定ミス、ノートPCや記録媒体の紛失など。悪意はなくても、結果として情報漏洩や業務停止につながる。実は意図的な攻撃よりも発生頻度が高い場合もあって、油断できません。

2. 環境的脅威

地震、火災、落雷、洪水、停電といった自然災害やインフラ障害。クラウドサービスの大規模障害もここに入ります。日本は特に地震や台風が多い国ですから、環境的脅威を軽視するわけにはいきません。データセンターが被災すれば、サイバー攻撃を受けたのと同じくらい——場合によってはそれ以上の損害が出ます。

3. 社会的脅威

サプライチェーン攻撃やビジネスメール詐欺(BEC)のように、社会構造や取引関係を悪用した脅威。最近は「犯罪のビジネス化」が進んでいて、攻撃ツールがダークウェブで低価格で売買されています。専門知識がなくても攻撃できる時代になってしまった。組織単体で防ぎきるのが難しい脅威です。

人的ミスも立派な脅威ですし、クラウド障害も見落とせません。組織の信頼性や事業継続を脅かすものはすべて「脅威」に該当します。

2026年 IPA「情報セキュリティ10大脅威」組織向けランキング

鏡里くん、IPAの「10大脅威」って最近よく聞くんだけど……何のランキングなの?

ふふーん、よくぞ聞いてくれましたね♡ 毎年IPAが専門家投票で選ぶ「去年ヤバかったwww脅威ランキング」です。

僕も毎年チェックしてますよ。

2026年版はもう出てるの?

出てます。1月29日公開。今年の目玉はAI関連リスクが初登場でいきなり3位。あと相変わらずランサムが1位。

うそ、また1位!? もう殿堂入りじゃん……。

殿堂入りしてるのは「脅威」じゃなくて「放置」ですね。僕みたいな人がいないと放置されちゃうんですよ。じゃ、10個まとめて見ましょうか♡

IPAは毎年、前年に社会的影響が大きかった脅威を、約250名の専門家による投票で選定しています。2026年1月29日公開の最新版では、AI関連リスクが初登場で3位にランクインしました。

1位:ランサム攻撃による被害(2016年初選出、11年連続11回目)。もはや不動の王者。暗号化で業務を止め、身代金を要求する。バックアップを狙う手口も増え、「バックアップがあるから大丈夫」では通用しなくなっています。

2位:サプライチェーンや委託先を狙った攻撃(2019年初選出、8年連続8回目)。自社のセキュリティが堅くても、取引先や委託先が突破されれば元も子もない。中小企業経由で大企業に侵入するケースが続出しています。

3位:AIの利用をめぐるサイバーリスク(2026年初選出)。今年の注目株。後ほど詳しく触れます。

4位:システムの脆弱性を悪用した攻撃(2016年初選出、6年連続9回目)。ソフトウェアやOSの脆弱性を突かれるパターン。パッチ適用の遅れが致命傷になります。

5位:機密情報を狙った標的型攻撃(2016年初選出、11年連続11回目)。特定の組織を狙い撃ちにする手口。巧妙なメールが入口になることが多いです。

6位:地政学的リスクに起因するサイバー攻撃(情報戦を含む)(2025年初選出、2年連続2回目)。国家支援型の攻撃や情報戦が、一般企業にも影響を及ぼすようになっています。

7位:内部不正による情報漏えい等(2016年初選出、11年連続11回目)。退職者による情報持ち出し、在職者の不正アクセスなど。外の敵より中の敵のほうが厄介なこともあります。

8位:リモートワーク等の環境や仕組みを狙った攻撃(2021年初選出、6年連続6回目)。VPNの脆弱性やクラウド設定ミスを突く手口。コロナ後に定着したリモート環境が、そのまま攻撃対象になっています。

9位:DDoS攻撃(分散型サービス妨害攻撃)(2016年初選出、2年連続7回目)。大量のアクセスでサービスを停止させる攻撃。近年はIoT機器を踏み台にした大規模攻撃が増えています。

10位:ビジネスメール詐欺(2018年初選出、9年連続9回目)。取引先や上司を装ったメールで送金を指示する手口。被害額が数千万〜数億円になることも珍しくありません。

特に注意すべき新脅威:AIの利用をめぐるサイバーリスク(3位)

2026年初選出でいきなり3位。それだけ社会的なインパクトが大きいということです。

想定される問題は主に3つ。まず、AIに対する理解不足から起きる意図しない情報漏洩や権利侵害。社内の機密データを生成AIに入力してしまうケースがこれにあたります。次に、AIが生成した結果を検証せず鵜呑みにすることで起きる誤判断。AIの出力は正しいとは限りません。そして、攻撃者がAIを悪用して精巧なフィッシングメールやディープフェイクを量産すること。従来のセキュリティ訓練では見破れないレベルのものが出てきています。

従来の対策だけでは防げない新しいタイプの脅威です。生成AI利用ポリシーの策定と、AI出力の検証プロセスの整備が急務になっています。

えっと……つまり脅威って、サイバー攻撃も地震もミスもAIも全部含んで、それが弱点と組み合わさるとリスクになる……しかも古い脅威が消えないまま新しいのが増えてる?

お、いい整理ですね。たとえるなら、毎年同じ空き巣手口が流行ってるのに、鍵を変えない家が多いからランサムが11年連続1位。そこにAIっていう「今までなかったピッキングツール」が加わったのが2026年。僕みたいなCISOがいないと、誰がこれ止めるのって話ですよ。

なるほど……! 鏡里くんが毎日頭が痛いって言ってる理由、ちょっとわかったかも……。

🗿

情報セキュリティの脅威が企業にもたらす被害・影響

脅威が現実化したとき、組織が受ける影響は深刻です。

社会的信用の失墜。情報漏洩やサービス停止が報じられれば、顧客離れやブランド価値の低下は避けられません。一度失った信頼を取り戻すには、何年もかかります。

法的リスク。個人情報保護法やGDPRに違反すれば、数億円規模の罰金が科される可能性があります。「知らなかった」は通用しません。

経済的損失。警察庁などのデータによれば、ランサムウェア被害の復旧には平均1か月前後かかり、調査・復旧費用だけで平均1,000万円〜数千万円のコストが発生するケースも珍しくありません。システム復旧費用、身代金、株価下落、賠償など、被害額は甚大です。

事業継続への打撃。業務が停止すれば、数日〜数ヶ月単位で売上が消えることもあります。復旧に時間がかかればかかるほど、競合に顧客を奪われるリスクも高まります。

被害を受けた企業は「任せられない」と判断され、取引先からの契約解消、最悪の場合は倒産にまで至ることがあります。

情報セキュリティの脅威を防ぐ3つの対策(技術・人的・組織的)

脅威への対策は、「技術」「人的」「組織的」の3つの軸で同時に進める必要があります。どれか一つだけ強化しても、穴が残ります。

技術的対策

まず基本として、ファイアウォール、EDR(エンドポイント検知・対応)、多要素認証の導入。攻撃の高度化により侵入を100%防ぐことは不可能なため、旧来のアンチウイルスソフト(EPP)だけでなく、侵入された後の「検知・対応」を担うEDRが必須となっています。

データの暗号化と定期バックアップも欠かせません。バックアップは「3-2-1ルール」——3つのコピーを、2種類の媒体に、1つはオフサイトに——が基本です。ランサムウェアはバックアップごと暗号化してくる手口もあるので、オフラインのバックアップも検討すべきです。

パッチ管理は地味ですが超重要。脆弱性を放置するのは「鍵を開けっ放しにする」のと同じ。そして最近注目されているのがゼロトラストの考え方。「社内ネットワークだから安全」という前提を捨てて、すべてのアクセスを検証する。リモートワーク時代にはこの発想が不可欠です。

人的対策

全従業員向けのセキュリティ教育を、最低でも年2回は実施。知識がなければ脅威に気づけません。

フィッシング訓練も効果的です。実際に模擬フィッシングメールを送って、引っかかった人にはフォローアップ教育。痛い目を見ると覚えが早い、というのは事実です(ただし責めるのではなく学びにすること)。

2026年特有の課題として、AI利用ガイドラインの徹底があります。「何を入力していいか」「出力をどう検証するか」を明文化して、全員に浸透させる必要があります。JDLA(日本ディープラーニング協会)などが公開している「生成AIの利用ガイドライン」のひな形などを参照し、自社向けにカスタマイズして整備するのがおすすめです。

組織的対策

CSIRT(緊急対応チーム)の設置とインシデント対応計画の策定。「何か起きたらどう動くか」を決めておかないと、いざというとき現場が混乱します。

ISMSやNIST CSFへの準拠。国際標準のフレームワークに沿って体制を整えることで、網羅的な対策が可能になり、取引先からの信頼にもつながります。

サプライチェーン全体のセキュリティ契約見直し。自社だけ守っても、取引先が突破されたら意味がない。委託先にもセキュリティ要件を課す契約を結ぶことが重要です。

2026年は特に、AIリスクへの対策として「生成AI出力検証フロー」と「AI利用ログ監査」の追加が推奨されています。AIを使うなら、使い方を管理する仕組みもセットで整えないと危ない。

2026年最新動向と今後の注意点

鏡里くん、対策の話はわかったんだけど……今後ってどうなっていくの? ちょっと大げさじゃない?

大げさじゃないですよ。一言で言うと「誰でも攻撃できる時代」になった。犯罪がビジネスになってるんです。

え……ビジネス? あー、ネットフリックスのサブスクみたいな?

そうそう、そういうこと。RaaSっていって、月額でランサムが使える。しかもAI悪用で文章も声も偽物が作れる。僕の仕事、当分減りそうにないですよ…いや、むしろ、時間経つたびに仕事が増えるかも…。

うわぁ……。もう人間の目じゃ見破れないじゃん……。

だから「人の目」じゃなくて「仕組み」で守る。僕がいつも言ってることです。ここ、覚えておいてくださいね?

犯罪のビジネス化(CaaS / RaaS)。ランサムウェア・アズ・ア・サービス(RaaS)と呼ばれる仕組みにより、数千円〜数万円程度の月額料金で、高度な知識がなくても攻撃ツールを利用できる時代になりました。参入障壁が下がった結果、攻撃の件数自体が爆発的に増えています。

AI悪用攻撃の現実化。生成AIで作られた精巧なフィッシングメールは、日本語の不自然さで見破るという従来の方法が通用しません。ディープフェイクを使った「社長の声で電話をかける」ような手口も報告されています。

クラウド・リモート依存リスク。クラウドサービスの設定ミス1つで、全社の情報が外部に流出する可能性がある。リモートワーク環境のVPN脆弱性を突かれる事例も後を絶ちません。

地政学リスクの波及。国家支援型のサイバー攻撃や情報戦が、直接関係のない一般企業にまで影響を及ぼすようになっています。

IPA 2026年版のランキングでも、これらの動向が上位に反映されています。従来型の対策だけでは明らかに不十分。継続的な脅威情報の収集と、対策の見直しが必須の時代です。

まとめ

脅威とは、サイバー攻撃、内部不正、自然災害など、組織の存続を脅かすすべての要因を指します。脆弱性と結びつくことでリスクとなり、放置すれば情報漏洩、業務停止、法的罰則、信用失墜といった深刻な被害を生みます。

2026年現在、AIリスクが新たに上位入りし、従来のランサムウェアやサプライチェーン攻撃と合わせて、対策の難易度はさらに上がっています。

企業が生き残るためには、技術・人・組織の3方向から対策を進め、IPAの最新情報を基に継続的に改善し続けること。脅威は「起きるかどうか」ではなく「いつ起きるか」の問題です。備えるしかありません。

全部読みました! 脅威って「悪い人の攻撃」だけかと思ってたけど、全然違った……。地震もミスもAIも全部脅威なんだね。鏡里くんが毎日こんなこと考えて戦ってたなんて知らなかった…正直、見る目変わりました。

ふふーん、やっとわかってくれましたか♡ まぁ僕は普段から頑張ってますからね〜。……でもてっきり途中の「脆弱性」あたりで脱落したかと思いましたよ?

……ひどい。でも鏡里くんが実際にCISOやってるからこその補足がわかりやすくて、最後まで読めたよ。ありがとう!

最後までお読みいただきありがとうございました。さらに知識を深めたい方には、以下の関連記事もおすすめです。ぜひあわせてご覧くださいね。

-

【真面目版】情報資産とは|重要度分類(極秘・秘・社外秘)と6つの保護対策

-

【真面目版】情報セキュリティの完全性(Integrity)とは? CIA triadの意味・対策・事例を初心者向けに徹底解説

-

【真面目版】機密性とは?情報セキュリティの基本と具体例をわかりやすく解説

-

情報セキュリティの可用性とは?CIA三要素の意味・重要性・高め方を事例付きで解説

-

【真面目版】情報セキュリティの脅威とは?2026年10大脅威と企業がすべき3つの対策

-

【真面目版】インシデントとは?情報セキュリティの定義・種類・対策を2026年最新で徹底解説

-

【真面目版】情報セキュリティの真正性とは?意味・具体例・守る方法を徹底説明

-

Weight Decayって何だよ?お前みたいな過学習野郎を救う魔法の技をガチで解説するぜ【2026年最新版】

コメント